Обучите своих пользователей защите от кибератак с помощью обучения имитации атаки

cloud security, microsoft 365, modern security, security

Кибератаки стали новой повседневной реальностью для организаций, поскольку большинство из них перешли на гибридную модель работы. Кибератаки могут нанести серьезный ущерб предприятиям и их ИТ-инфраструктуре, особенно они нацелены на малые и средние компании. Всегда лучше предотвращать будущие атаки, поскольку восстановление после них может оказаться невозможным без бюджета или ресурсов.

Важно регулярно тестировать дизайн и реализацию безопасности, чтобы убедиться, что гарантии безопасности поддерживаются в соответствии со стандартами безопасности, установленными организацией. Мы настоятельно рекомендуем инвестировать в смоделированные атаки в качестве тестов, которые могут выявить пробелы. Имитационные тесты безопасности Azure, такие как тестирование на проникновение и обучение имитации атак (ранее известное как симулятор атак Office 365), помогут вам выявить риски на раннем этапе и спланировать меры по их устранению.

Что такое тестирование на проникновение (пентестинг)?

Корпорация Майкрософт следует методологии «Предполагать нарушение», в которой целью безопасности является закрытие пробелов в любой из следующих возможностей:

- Обнаружение атаки.

- Быстрое реагирование на атаки.

- Восстановление после компрометации.

- Предотвращение будущих атак.

Одним из преимуществ использования Azure для тестирования и развертывания приложений является возможность быстрого создания сред. Пентестирование — это популярный метод проверки защиты системы, который позволяет находить бреши в безопасности путем сбора информации, анализа уязвимостей и составления отчетов. После выявления слабых мест в системе безопасности их можно расставить по приоритетам и устранить в порядке срочности.

Что такое обучение симуляции атаки?

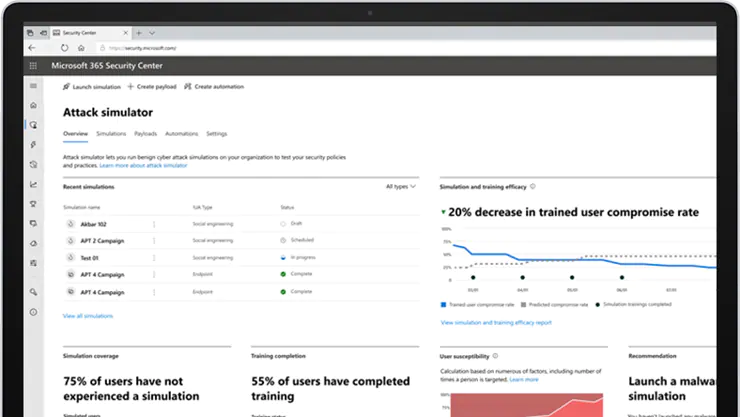

Обучение моделированию атак — это инструмент, созданный Microsoft, чтобы помочь вам обнаружить уязвимых пользователей до того, как реальная атака повлияет на вашу прибыль, и запустить реалистичные сценарии атак в вашей организации. Инструмент моделирования атак имитирует реальные фишинговые и другие вредоносные атаки. Фишинг — это общий термин для атак по электронной почте, которые киберпреступники используют для сбора конфиденциальных данных в сообщениях, которые кажутся отправленными законными или надежными отправителями. Как правило, целевая страница представляет собой известный веб-сайт, чтобы завоевать доверие пользователя.

Методы, используемые в обучении симуляции атаки

Корпорация Майкрософт предоставила несколько методов фишинга, которые вы можете использовать для проверки уязвимости ваших пользователей. Различные полезные нагрузки доступны для различных методов. Полезная нагрузка — это содержимое атаки. Он содержит фишинговые сообщения, веб-страницы и вредоносные URL-адреса, отправленные пользователям.

Вот доступные методы социальной инженерии:

- Сбор учетных данных и ссылки во вложениях.

Этот метод широко используется злоумышленниками для незаконного получения регистрационных данных сотрудников. Нажав на URL-адрес, пользователь попадает на веб-сайт, где злоумышленники просто запрашивают учетные данные жертвы.

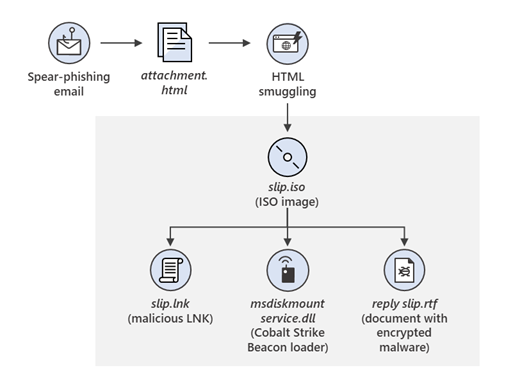

- Приложение вредоносного ПО.

Созданные как документы, сообщения голосовой почты или PDF-файлы, вредоносные вложения электронной почты, открытые получателем, позволяют злоумышленникам установить дополнительный код или еще больше окопаться.

- Ссылки на вредоносное ПО.

Этот метод широко используется злоумышленниками для незаконного получения регистрационных данных сотрудников. Нажав на URL-адрес, пользователь попадает на веб-сайт, где злоумышленники просто запрашивают учетные данные жертвы.

- Drive-by-URL.

Злоумышленники используют этот метод безфайлового заражения для загрузки фонового кода на устройства пользователей, чтобы украсть их учетные данные и подвергнуть пользователей различным типам угроз.

Как запускать смоделированные атаки в вашем тенанте?

В вашей организации должны быть подписки на Microsoft 365 E5 или Microsoft Defender для Office 365, план 2, чтобы проводить обучение по моделированию атак на портале Microsoft 365 Defender. Вы можете запустить обучение симуляции атаки сразу или запланировать его на определенное время. Всегда лучше планировать симуляции заранее, а затем запланировать их для конкретных групп на определенные даты.

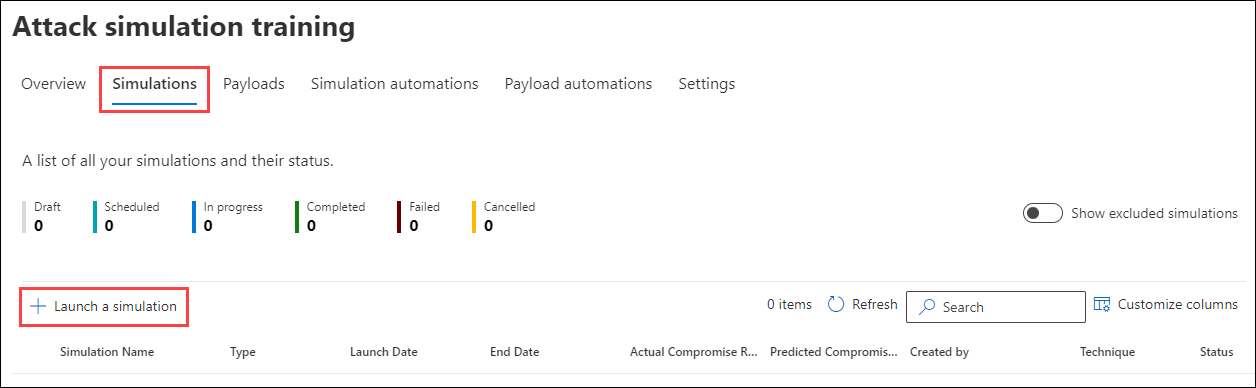

Чтобы запустить имитацию фишинговой атаки, выполните следующие действия:

- На портале Microsoft 365 Defender по адресу https://security.microsoft.com перейдите в раздел Электронная почта и совместная работа >Обучение моделированию атаки > вкладка Моделирование.

- Чтобы перейти непосредственно на вкладку Simulations, используйте https://security.microsoft.com/attacksimulator?viewid=simulation.

- На вкладке «Симуляции» выберите значок «Запустить симуляцию».

Фишинговые атаки стали изощренными, их труднее обнаружить, и киберпреступникам стало проще их создавать и развертывать. Поэтому организациям важно обучать своих сотрудников против потенциальных кибератак. Тренинг по моделированию атак поможет вам проверить свои политики и методы безопасности и обучить ваших сотрудников, чтобы повысить их осведомленность и снизить их восприимчивость к атакам.