Безопасность Microsoft 365: изучение сценариев атак

cloud app security, cloud security, security

Microsoft 365 Security – это умный сервис. Он постоянно учится. Добавляются новые возможности. Развивается пользовательский опыт. Все эти факты усложняют создание абсолютно последовательного опыта CIE. Бывает, что оповещения, созданные для поддержки истории в шагах клика, не отображаются постоянно.

Компания Microsoft приложила максимум усилий, чтобы выложить самый последовательный путь. Однако, со временем все может измениться. Это не плохо – наоборот, это хорошая тема для разговора с вашей аудиторией. Если ожидаемая часть опыта не проявляется – это так служба Microsoft 365 Security автоматически реагирует на потенциальные угрозы.

Microsoft 365 Security Center помогает вам управлять защитой своей среды. Информация охватывает такие области, как риски для пользователя, соответствие устройств требованиям, соответствие политик предотвращения утечки данных, защита инфраструктуры и обнаруженные облачные приложения. Все это дает вам представление о состоянии вашей среды в целом.

В центре внимания – ваша оценка безопасности. Это решение для аналитики безопасности, которое дает представление о состоянии защиты вашей компании и предлагает рекомендации по улучшению вашей оценки. Общий балл – это линия тренда, показывающая, как прогрессирует ваша оценка, а также разбивка по пяти категориям с выполнением в процентном эквиваленте. Вы получаете процент и баллы в зависимости от того, насколько хорошо используются возможности безопасности для идентификации, защиты устройств, приложений и инфраструктуры.

В области истории Secure Score у вас есть несколько способов ознакомится с деталями, чтобы увидеть влияние недавних изменений на общую оценку. Вкладка «Действия по улучшению» предлагает список способов улучшить свою оценку. Эти рекомендации по улучшению заранее заготовлены корпорацией Майкрософт. В один клик вы можете включить любую из интересующих вас областей улучшения. Для начла работы над улучшениями можете нажать «Управление», после чего автоматически откроется правая консоль администратора – в данном случае Azure AD – страница политик условного доступа на портале Azure. Благодаря Office 365 Security & Compliance вы можете фильтровать предупреждения и переходить к данным о конкретных угрозах.

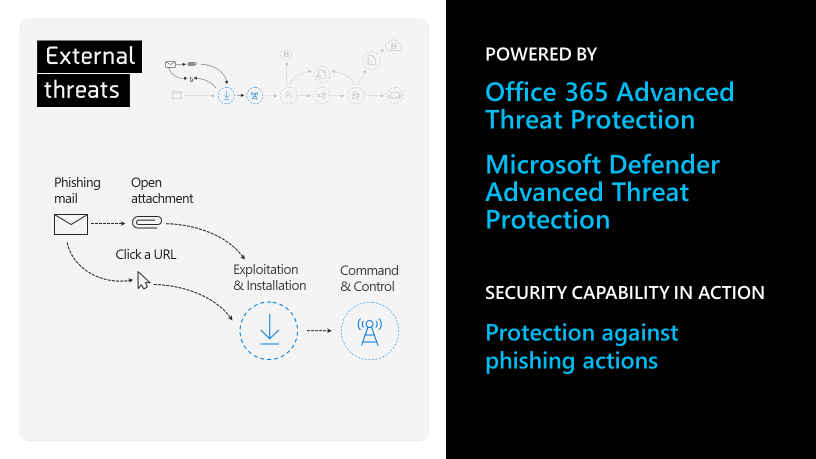

Для большинства из нас защита пользователей от угроз электронной почты – это задача номер один, или проблема, которая вызывает у нас больше всего беспокойства. Это касается, в первую очередь, попыток взлома данных – угрозы, которая на первом месте в списке Verizon Data Breach Report за 2019 год, а в частности – попытки фишинга. Привлекайте участников к изучению страницы расследования – вы можете указать на различные ресурсы, доступные для расследования, включая график расследования, электронные письма и пользователей, в отношении которых проводится расследование, а также временные рамки угрозы и предпринятые или требуемые действия. Система автоматического реагирования на инциденты (или AIR), разработанная экспертами Microsoft в области безопасности, автоматически содержит, исследует и устраняет самые изощренные угрозы на сегодняшний день. Она также поддерживается со стороны Microsoft Intelligent Security Graph (ISG). Сфера деятельности ISG очень широка: ежедневно отслеживается более 6,5 триллионов сигналов через облачные ресурсы Microsoft.

После выявления и устранения внешней угрозы, информация попадает в широкий доступ, чтобы эти сведения принесли пользу и другим организациям. Необходимо усвоить два ключевых термина: инцидент и реакция. Инцидент – это группа предупреждений, связанных с одной и той же угрозой. Составив карту инцидента, вы наиболее явно поймете ’жизнь угрозы’. Вы получите представление о том, как она появилась в вашей среде, на кого и на что он повлияла, как устранить угрозу и восстановить прежнее безопасное состояние среды.

Реагирование – это сдерживание, анализ и устранение предупреждения. Реагирование на инцидент – это коллективный ответ на отдельные предупреждения, которые формируют инцидент. При изучении предупреждений вручную команды SecOps должны выявлять и соотносить объекты, которым угрожают угрозы. Это занимает слишком много времени и требует применения множества инструментов и систем. С помощью AIR вы можете тратить меньше времени на поиск предупреждений и больше – на профилактические меры, такие как обучение и точную настройку политик безопасности электронной почты, которые наилучшим образом соответствуют вашим потребностям.

Еще одно секретное оружие против внешних угроз, таких как фишинг – начать информировать ваших сотрудников об угрозах. С помощью Attack Simulator вы можете легко запустить реалистичные сценарии атак в своей компании, чтобы распознать и обнаружить уязвимых пользователей до того, как реальная атака нанесет ущерб вашему бизнесу. В настоящее время доступны три вида моделирования атак: фишинговая атака с использованием отображаемого имени, атака с использованием пароля и атака методом перебора паролей. Также можно создать политики защиты от фишинга, призванные защищать от фишинговых атак определенные группы пользователей, а также весь домен. Эксперты по безопасности Microsoft видят, что злоумышленники используют спуфинг доменного имени для имитации электронных писем, создавая видимость, что письма приходят от известных компаний или от коллег. Очень узконаправленный целевой фишинг оказался успешным способом атак, и конкретные группы пользователей в организациях легко становятся объектами спуфинга. Возможность предоставить целевые антифишинговые политики для дальнейшей защиты таких групп – бесценна.

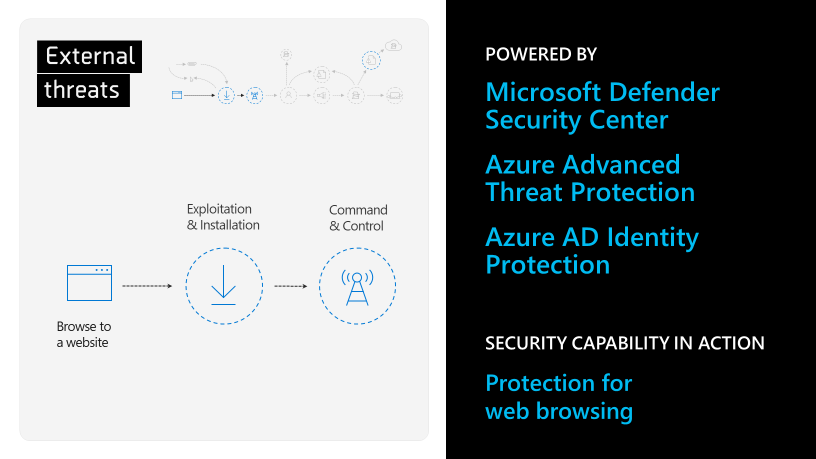

Исследования безопасности Microsoft показывают значительный всплеск добычи криптовалюты (или криптоджекинга): когда злоумышленники получают доступ к корпоративным ресурсам для поддержки операций майнинга. Проблема с криптоджекингом заключается в том, что, в отличие от других угроз, таких как фишинг, он не полагается на то, что жертва установит программу, которая тайно добывает криптовалюту. Криптоджекинг в браузере, например, полностью пропускает этот этап, используя JavaScript на скомпрометированной веб-странице, чтобы заставить браузер майнить криптовалюту. Хакеры использовали майнинг криптовалюты как приманку для запуска более опасных кибератак, и также может быть нанесен ущерб машине / устройству, которое подверглось «криптоджекированию». И, конечно же, криптоджекинг забирает ресурсы у критически важных для бизнеса систем. Для дополнительной защиты компании вы можете использовать возможности безопасности, встроенные в Windows 10 Enterprise и Defender, чтобы предотвратить установку сотрудниками вредоносных и несанкционированных приложений. Exploit Guard в Microsoft Defender – еще один полезный инструмент для предотвращения более сложных атак.

Расширенный поиск помогает выявлять возможные угрозы с помощью мощного инструмента поиска и запросов. Также можно создавать собственные правила обнаружения на основе созданных вами запросов и отображать здесь предупреждения, а также получать выгоду от общих запросов сообщества, которые хранятся в GitHub.

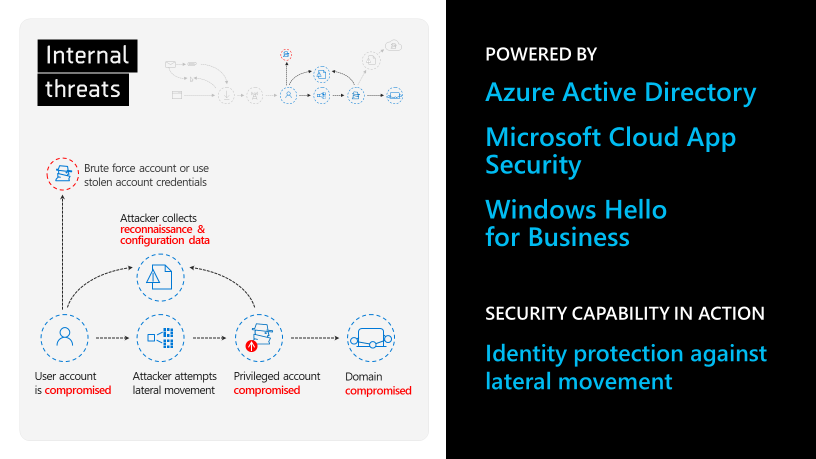

Согласно отчету Verizon о расследовании утечек данных за 2019 год, 34% нарушений касались внутренних субъектов. Что еще хуже, основная тактика этих взломов включала ошибки и неправильное использование авторизованных пользователей. Страшно представить, что значительную угрозу кибербезопасности компании представляют ваши собственные сотрудники. Однако это реальность, с которой мы имеем дело. Вы должны быть готовы обнаруживать эти внутренние угрозы и активно на них реагировать. Чтобы обеспечить безопасность расширяющейся вселенной облачных приложений и данных в вашей организации, вам понадобится инструмент, ориентированный на безопасность облачных приложений. Microsoft 365 включает в себя панель управления Cloud App Security, ключевой компонент стека Microsoft Cloud Security.

Здесь у вас также есть видимость всех приложений, работающих в сети, а также потенциальных теневых / рутинных приложений в перечисленных несанкционированных приложениях. Cloud Discovery сравнивает ваши журналы трафика с каталогом облачных приложений Microsoft Cloud App Security по более чем 16 000 облачным приложения, которые строго анализируются на основе более чем 70 факторов риска. Каждое приложение получает оценку, которая помогает вам решить, стоит ли разрешать его использование.

Microsoft вместе с другими лидерами отрасли работают над удалением паролей другими, более безопасными методами. Согласно недавнему отчету службы безопасности Майкрософт, отказавшись от паролей, вы можете снизить вероятность взлома вашей личной информации на 99,9%. Нужно избавиться от того, что пользователи больше всего ненавидят – от запоминания паролей! В Windows 10 встроено беспарольное решение под названием Windows Hello для бизнеса, которое использует биометрический или личный идентификационный номер в качестве метода безопасного входа. Чтобы настроить это для своей компании, вам следует перейти на Microsoft Intune. Здесь вы можете установить параметры настройки Windows Hello – разрешаете ли вы биометрическую аутентификацию и использование ключей безопасности для входа.

В дополнение к Windows Hello для бизнеса вы также можете выполнить развертывание Microsoft Authenticator для защиты пользователей на случай, если они получают доступ к ресурсам организации не через управляемые устройства Windows 10, а, например, через устройства iOS и Android.