Шаг 9. Защита вашей ОС: топ 10 действий для защиты вашей среды

active directory, advanced threat protection, exchange online protection, защита ит-инфраструктуры, информационная безопасность, персональные данные

В статье «Шаг 9. Защита вашей ОС» из серии публикаций «топ 10 действий для защиты вашей среды», мы предлагаем ресурсы, которые помогут вам настроить Microsoft Defender Advanced Threat Protection (Microsoft Defender ATP) для защиты от продвинутых угроз устройств на Windows, macOS, Linux, iOS и Android.

В случае продвинутой угрозы хакеры и киберпреступники проникают в вашу сеть через скомпрометированных пользователей или уязвимые конечные точки и могут оставаться незамеченными в течение недель или даже месяцев, тем временем пытаясь вывести данные и продвигаться дальше латерально, получая все больше привилегий. Microsoft Defender ATP обнаруживает такие угрозы на раннем этапе и срочно принимает меры.

Включение Microsoft Defender ATP и сопутствующих продуктов поможет вам:- Уменьшить поверхность атаки.

- Включить защиту нового поколения от самых сложных атак.

- Обнаружить атак на конечные точки в режиме реального времени и немедленно отреагировать.

- Автоматизировать расследование и исправление.

Threat & Vulnerability Management

Управление угрозами и уязвимостями Threat & Vulnerability Management – это новый компонент Microsoft Defender ATP, который включает:

- Собранные в реальном времени данные об обнаружении и отклике конечных точек (EDR), коррелируемые с уязвимостями конечных точек.

- Связанные данные оценки уязвимости машины и конфигурации безопасности в контексте обнаружения уязвимости.

- Встроенные процессы исправления с помощью Microsoft Intune и Microsoft System Center Configuration Manager.

Для использования Threat & Vulnerability Management необходимо включить предварительную версию Microsoft Defender ATP.

Уменьшение поверхности атаки

Уменьшение поверхности атаки ограничивает количество векторов атаки для проникновения злоумышленников в среду. Настроить уменьшение поверхности атаки можно такими способами:

- Microsoft Intune

- Диспетчер конфигурации System Center

- Групповая политика

- Командлеты PowerShell

Включите эти возможности, чтобы уменьшить поверхность атаки:

Аппаратная изоляция

Настройте Microsoft Defender Application Guard для защиты вашей компании во время работы сотрудников в интернете. Вы определять перечень веб-сайтов, облачных ресурсов и внутренних сетей, которым можно доверять. Все, что не входит в этот перечень, будет считаться ненадежным.

Контроль приложений

Ограничьте выбор приложений, которые могут запускать ваши пользователи, и установите обязательное условие доверия к приложению для его запуска.

Контроль устройства

Настройте оборудование и программное обеспечение Windows 10 на «блокировку» систем Windows, чтобы они работали со свойствами мобильных устройств. Используйте настраиваемый код, который разрешит устройствам запускать только авторизованные приложения.

Защита от эксплойтов

Настройте Microsoft Defender Exploit Guard для управления и уменьшения поверхности атак приложений, используемых вашими сотрудниками.

Защита сети

Используйте защиту сети, чтобы сотрудники не могли использовать приложение для доступа к опасным доменам, на которых могут размещаться фишинговые атаки, эксплойты и другой вредоносный контент.

Контролируемый доступ к папкам

Не позволяйте приложениям, которые антивирус Microsoft Defender определяет как вредоносные или подозрительные, вносить изменения в файлы в защищенной папке.

Сетевой брандмауэр

Блокируйте вход или выход неавторизованного сетевого трафика из локального устройства.

Элементы управления уменьшением поверхности атак

Предотвращайте действия и блокируйте приложения, которые обычно используются вредоносными программами для поиска эксплойтов с целью заражения компьютеров.

Защита нового поколения

Intelligent Security Graph обеспечивает антивирусные возможности Microsoft Defender, который работает с Microsoft Defender ATP для защиты настольных компьютеров, ноутбуков и серверов от самых современных программ-вымогателей, бесфайловых вредоносных программ и других типов атак.

Настройте Microsoft Defender Antivirus, чтобы:

Включить облачную защиту

Используйте алгоритмы искусственного интеллекта (AI) и машинного обучения для анализа миллиардов сигналов в Intelligent Security Graph, а также выявления и блокировки атаки за секунды.

Указать уровень защиты, которую обеспечивает облако

Определите объем информации, которая будет передаваться в облако и интенсивность блокировки новых файлов.

Настроить и проверить сетевые подключения для антивируса Microsoft Defender

Настройте правила брандмауэра или сетевой фильтрации, чтобы разрешить доступ к затребованным URL-адресам.

Настроить функцию блокировки с первого взгляда

Блокируйте новые вредоносные программы за секунды.

Обнаружение конечной точки и ответ

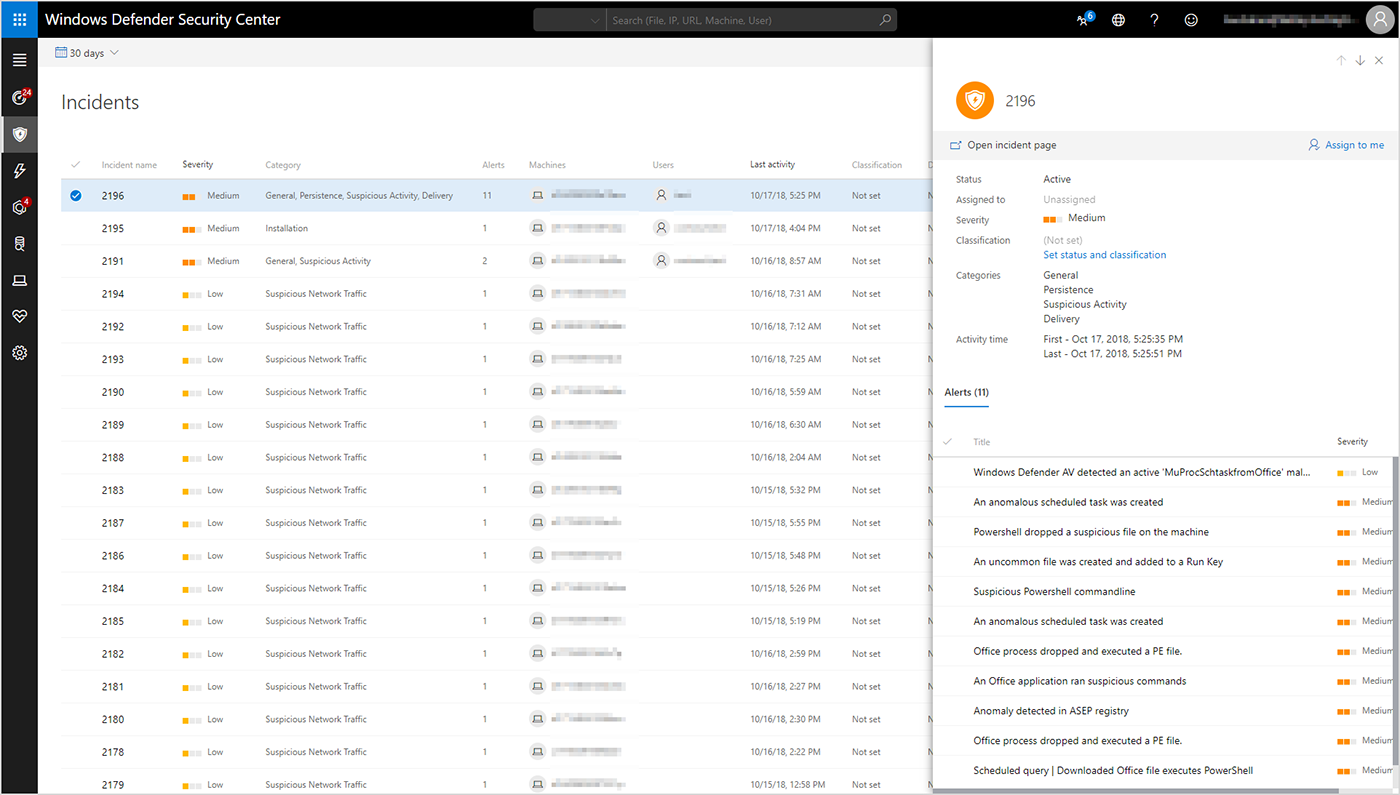

Возможности Microsoft Defender ATP в обнаружении конечных точек и реагировании в режиме реального времени выявляют расширенные атаки, чтобы вы смогли немедленно на них отреагировать. Microsoft Defender ATP коррелирует предупреждения и группирует их в инцидент для вашего лучшего понимания атак между объектами (рисунок 1).

Оповещения группируются в инциденты по следующим критериям:

- Автоматическое расследование инициировало связанное оповещение при исследовании исходного оповещения.

- Характеристики файлов, связанных с предупреждением, аналогичны.

- Ручное объединение пользователем для привязки предупреждений.

- Приблизительное время срабатывания предупреждений на одном компьютере попадает в определенные временные рамки.

- Один и тот же файл связан с разными предупреждениями.

Рисунок 1. Microsoft Defender ATP коррелирует предупреждения и объединяет их в инциденты.

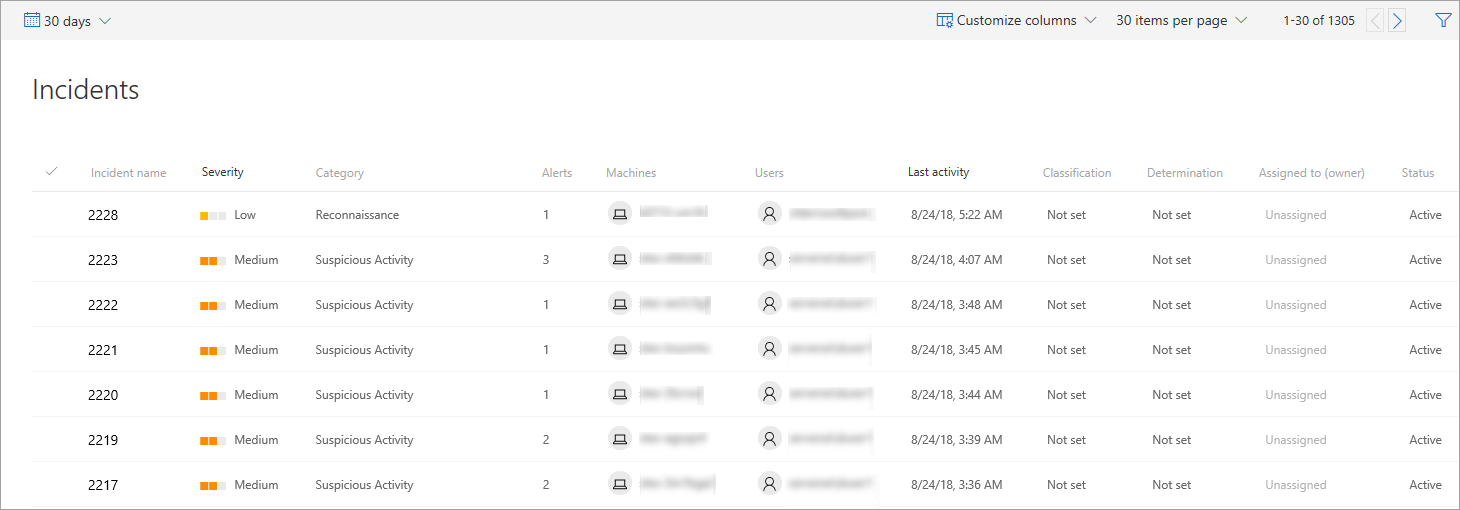

Просматривайте свои предупреждения и инциденты на панели управления безопасностью. Вы можете настроить и отфильтровать очередь инцидентов, чтобы сосредоточить внимание на самых важных для вашей организации (рисунок 2). Вы также можете настроить вид очереди предупреждений и вид предупреждений машины, тем самым упростив управление.

Рисунок 2. Очередь инцидентов по умолчанию отображает инциденты, зарегистрированные за последние 30 дней, причем самый последний инцидент отображается вверху списка.

Обнаружив атаку, которую нужно устранить, вы можете предпринять следующие действия:- Выполнить ответные действия на машине – изолировать машины или собрать пакет расследования.

- Выполнить ответные действия с файлом – остановите загрузку и поместите файлы в карантин или заблокируйте к ним доступ из своей сети.

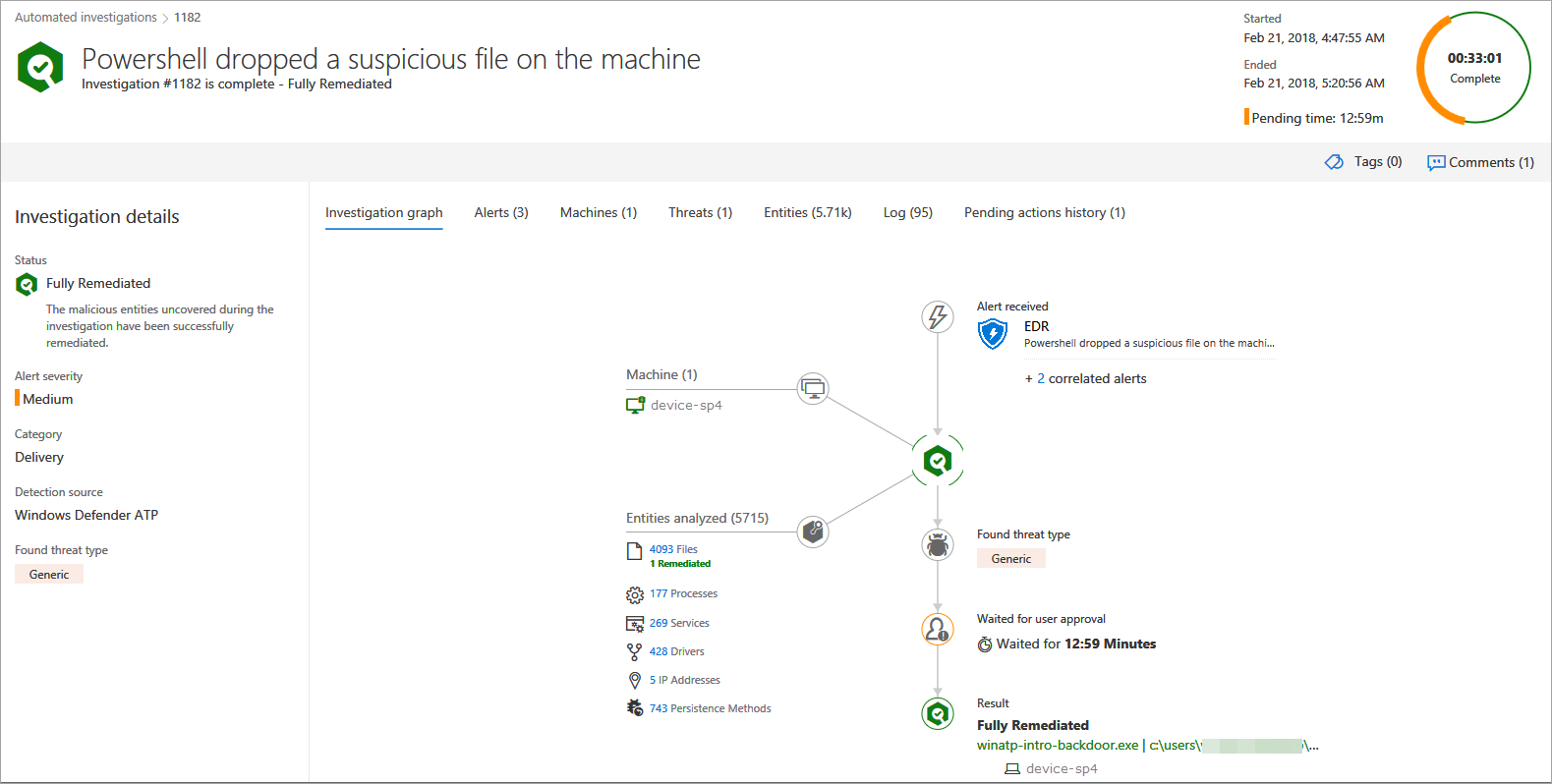

Авто расследование и исправление

В Microsoft Defender ATP можно настроить автоматическое изучение и исправление предупреждений (рисунок 3), что уменьшит число предупреждений, которые приходится проверять вручную вашей команде по обеспечению безопасности.

Рисунок 3. Вы можете в деталях просмотреть результаты автоматического исследования и увидеть такую информацию, как график расследования, предупреждения, связанные с исследованием, какая машина исследовалась и другую информацию.

Создавайте группы машин и управляйте ими в Microsoft Defender ATP для определения уровней автоматизации:

| Уровень автоматизации | Описание |

| Не защищены. | На машинах не будут запускаться автоматические исследования. |

| Semi – требуется разрешение для любых исправлений. | Это уровень автоматизации, действующий по умолчанию. Для любых действий по исправлению требуется одобрение. |

| Semi – требуется разрешение на исправление нестандартных папок. | Требуется утверждение для файлов или исполняемых файлов, которые не находятся во временных папках. Файлы или исполняемые файлы во временных папках, таких, как папка загрузки пользователя или временная папка пользователя, при необходимости, будут исправляться автоматически. |

| Semi – требуется разрешение на исправление основных папок. | Требуется утверждение для файлов или исполняемых файлов, которые находятся в каталогах операционной системы, таких как папка Windows и папка программных файлов. Файлы или исполняемые файлы во всех других папках, при необходимости, будут исправляться автоматически. |

| Full – автоматическое устранение угроз. | Все действия по исправлению будут выполняться автоматически. |

Microsoft Threat Experts

Microsoft Threat Experts – это новая управляемая служба поиска угроз, в которой есть активный поиск, определение приоритетов, а также дополнительный контекст и аналитика, расширяющие возможности центров управления безопасностью (SOC) для быстрого и точного выявления угроз и реагирования на них с помощью двух опций:

- Уведомления о целевых атаках – оповещения, главной целью которых является предоставление организациям как можно больше информации, чтобы привлечь внимание к критическим сетевым угрозам, включая сроки, масштабы нарушений и методы вторжения.

- Эксперты по требованию – в случаях, когда уровень угрозы превышает возможности вашего SOC по расследованию или когда для перехода к действиям требуется дополнительная информация, эксперты по безопасности предоставляют технические консультации по соответствующим обнаружениям и злоумышленникам. На случаи, когда требуется полное реагирование на инциденты, предусмотрен плавный переход к службам реагирования на инциденты Microsoft.

Узнайте больше

Читайте нашу завершающую публикацию «Шаг 10. Обнаружение и расследование угроз безопасности», где предложены рекомендации по развертыванию Azure Advanced Threat Protection для обнаружения подозрительной активности в режиме реального времени.